Und wieder ist es passiert: Diesmal ist der Landmaschinenhersteller AGCO/ Fendt Opfer eines Hackerangriffs geworden. Die Internetverbindung der Computer wurde lahmgelegt. Das führte dazu, dass die Produktion vielerorts stillgelegt werden musste und Gehälter nicht ausbezahlt werden konnten.

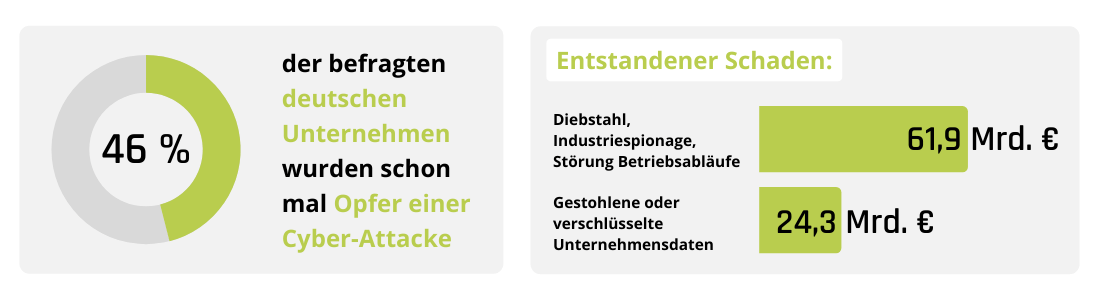

Und damit sind sie nicht allein. Eine Umfrage durch das statista research department ergab, dass 2021 „rund 46 Prozent der befragten Unternehmen in Deutschland mindestens einmal Opfer einer Cyber-Attacke“ wurden.

Die durch Datendiebstahl, Industriespionage oder Störung von Betriebsabläufen verursachte Schadenssumme belief sich dabei auf stolze 61,9 Milliarden Euro.

Hinzu kommen noch rund 24,3 Milliarden Euro, die durch gestohlene oder verschlüsselte Daten von Unternehmen erpresst wurden.

__________________

Über 99% der deutschen Unternehmen gehören dem Klein- und Mittelstand an. Das macht sie zu einem starken Erfolgsfaktor unserer deutschen Wirtschaft und gleichzeitig zu einem attraktiven Angriffsziel.

Hätten Sie´s gewusst?

Rund 1.500 deutsche familien- und inhabergeführte Betriebe zählen zu den Hidden Champions. Damit kommt die Hälfte aller Hidden Champions weltweit aus Deutschland.

Quelle: Die Lage der IT-Sicherheit in Deutschland 2021 (bund.de)

Das Bundesamt für Sicherheit in der Informationstechnik (kurz BSI) gibt jedoch an, dass bei vielen KMU die interne IT und damit auch ihre IT-Sicherheit nicht an oberster Stelle steht. Das liegt unter anderem an folgenden Gegebenheiten:

Ein Hackerangriff ist ein, meist illegaler, Zugriff auf die digitale Kommunikations- und Informationstechnik Ihres Unternehmens oder Ihrer (Privat-) Person. Das kann Ihre genutzten Geräte wie Smartphones, Datenträger und Rechner oder das ganze Firmennetzwerk betreffen.

Die Aktivitäten konzentrieren sich hauptsächlich auf den Diebstahl, die Veränderung bzw. Vernichtung oder Zugriffsverweigerung von Daten und Informationen. Dabei verfolgen diese Angriffe unterschiedliche Ziele:

Betriebsgeheimnisse können dazu genutzt werden, gezielt Wettbewerber zu schwächen, sich Marktanteile zu sichern oder Lösegeld zu erpressen.

Sensible Daten können an den Meistbietenden verkauft oder selbst genutzt werden, um an Geldbeträge zu kommen.

Durch das Lahmlegen oder die Übernahme ihrer IT-Systeme, wie im eingangs erwähnten Beispiel, können ganze Unternehmen zerstört oder hohe Lösegeldsummen erpresst werden.

Das BSI identifizierte in ihrem Lagebericht zur Cybersicherheit zwei wesentliche Schwachstellen in deutschen Unternehmen, die Hackern perfekte Angriffspunkte liefern.

Die Mitarbeiter Ihres Unternehmens werden durch geschickte Manipulation als Einfallstor genutzt, um Zugriff auf Daten und Informationen zu erhalten.

Eine immer noch sehr beliebte und leider auch sehr erfolgreiche Methode sind Phishing-Mails oder infizierte E-Mails. Dies zeigen auch die folgenden Umfrage-Ergebnisse:

Quelle: https://de.statista.com

Die technische Informationssicherheit umfasst unter anderem die Sicherung Ihrer IT-Umgebung, damit

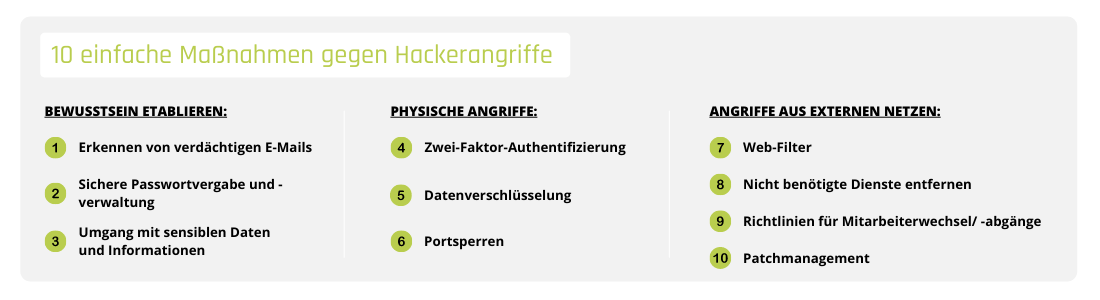

Dabei sollten Sie, neben der physischen Sicherheit auch die Angriffe aus externen Netzen auf dem Schirm haben.

1) Erkennen von verdächtigen E-Mails

2) Sichere Passwortvergabe und -verwaltung

3) Umgang mit sensiblen Daten und Informationen

4) Zwei-Faktor-Authentifizierung

5) Datenverschlüsselung (z.B. BitLocker, Cryptomator)

6) Portsperren (z.B. USB)

7) Web-Filter

8) Entfernen oder Stoppen nicht benötigter Dienste

9) Etablieren von Richtlinien bei Mitarbeiterwechsel (z.B. Entzug von Rechten nach Kündigung)

10) Patchmanagement, um Betriebssystem und Anwendungen immer aktuell zu halten

__________________

Hacker verursachen jedes Jahr Schäden in Milliardenhöhe. Dabei ist vor allem die IT von kleinen und mittelständischen Unternehmen gefährdet, die als starke Wirtschaftstreiber ein attraktives Angriffsziel bieten.

Sicherheitslücken, mangelndes Bewusstsein auf Führungsebene und wenig IT-Know-how im eigenen Haus können Hackern damit Tür und Geldbeutel öffnen.

Diese 10 einfachen Maßnahmen können kleinen und mittleren Unternehmen bereits effektiven Schutz vor Hackerangriffen bieten:

Dann vereinbaren Sie doch gleich ein Kennenlerngespräch und prüfen, ob die Wellenlänge passt:

→ Sie schildern Ihre Herausforderung,

→ Wir hören Ihnen zu,

→ und gemeinsam stellen wir die Lösung zusammen, die zu Ihnen passt.